Ngày 27/2, ông Hà Trung Hiếu, nhà sáng lập cộng đồng bảo mật Cookie Hân Hoan, đưa ra khuyến cáo sau quá trình thử nghiệm rà quét mật khẩu wifi tại một số khu vực ở Hà Nội. Trong gần 10 nghìn mạng wifi được quét, có gần 5 nghìn mạng sử dụng mật khẩu dễ đoán, như 123456789, 88888888, hoilamgi. Ông Hiếu cho biết thử nghiệm được thực hiện với mục đích cảnh báo và nâng cao ý thức bảo mật của người dùng.

Mật khẩu wifi được thu thập thế nào?

Mạng wifi hiện chủ yếu sử dụng phương thức bảo mật WPA/WPA2, yêu cầu một xác thực bốn bước trong mỗi lần kết nối. Tuy nhiên, để tối ưu trải nghiệm sử dụng, giảm việc kết nối lại nhiều lẫn mỗi khi ra vào mạng, các điểm truy cập (AP) thường tạo mã định danh duy nhất, có tên PMKID.

Mỗi thiết bị kết nối thành công vào mạng wifi sẽ có một PMKID. Mã này được tạo bằng thuật toán chứa các thông tin gồm tên mạng wifi, mật khẩu, địa chỉ MAC của AP và thiết bị, giúp thiết bị có thể vào mạng ngay mỗi khi bắt được sóng.

Bộ ăngten tự chế để bắt sóng wifi trên phạm vi rộng của nhóm nghiên cứu. Ảnh: Trung Hiếu

Để thu thập, nhóm sử dụng card wifi của máy tính, được tăng khả năng thu tín hiệu bằng ăng-ten tự chế. Hệ thống sau đó gắn lên xe máy, bật chế độ giám sát (monitor) có sẵn và đi xung quanh một số quận tại Hà Nội. Sau vài ngày, nhóm thu được khoảng 200 nghìn PMKID. Số dữ liệu này được xử lý thô, lọc lấy các điểm truy cập không trùng nhau, thu về thông tin PMKID liên quan đến khoảng 10 nghìn điểm truy cập khác nhau.

Để giải mã PMKID, họ sử dụng hashcat, là một trong những công cụ bẻ khóa mật khẩu phổ biến hiện tại. Công cụ này được chuyên gia bảo mật có biệt danh atom phát triển và chia sẻ công khai từ năm 2018.

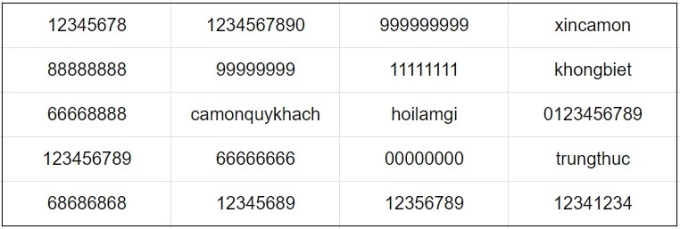

Theo đánh giá của ông Hiếu, phương thức này không đòi hỏi nhiều kỹ thuật. Sau khi chạy phần mềm, họ thu về mật khẩu của khoảng một nửa số mẫu đưa vào. Kết quả cũng cho thấy những chuỗi ký tự như 12345678, 88888888, 66668888, camonquykhach, hoilamgi là những mật khẩu được dùng phổ biến.

Các mật khẩu được dùng nhiều nhất theo phát hiện của nhóm chuyên gia bảo mật.

Năm 2021, các nhà nghiên cứu tại Israel cũng áp dụng kỹ thuật tương tự và bẻ khóa được 70% mật khẩu từ 5.000 mẫu PMKID, do thói quen sử dụng mật khẩu bằng số điện thoại của người dân nước này.

Nguy cơ từ việc lộ mật khẩu wifi

Mật khẩu wifi được ví như chìa khóa bước vào hệ thống mạng và ngày càng quan trọng trong bối cảnh xu hướng IoT phát triển. Tuy nhiên, theo đánh giá của các chuyên gia, người dùng vẫn chưa ý thức cao trong việc bảo vệ thông tin này, sẵn sàng chia sẻ cho người ngoài, hoặc đặt mật khẩu dễ đoán.

"Khi lộ mật khẩu wifi, hacker sẽ đàng hoàng bước vào ngôi nhà của bạn", ông Hiếu nói.

Theo chuyên gia này, nếu hacker có được mật khẩu để truy cập mạng, họ có thể thực hiện việc rà quét để tìm kiếm các lỗ hổng của những thiết bị trong mạng, như hệ thống IoT, nhà thông minh, cửa tự động, camera, máy in, các hệ thống chiếu sáng. Với các địa điểm kinh doanh, như quán cà phê, nếu không tách biệt vùng mạng wifi với các thiết bị khác, hacker có thể tấn công vào những công cụ quản lý bán hàng, két tiền, hoặc máy in hóa đơn.

Thực tế, nhiều vụ liên quan đến lộ mật khẩu wifi được ghi nhận thời gian qua, như việc hàng loạt biển LED trên khắp Việt Nam bị đổi nội dung.

Để ngăn chặn nguy cơ trên, chuyên gia khuyến nghị các doanh nghiệp, cửa hàng thiết lập mạng LAN riêng cho thiết bị quản lý bán hàng. Người dùng cá nhân, gia đình có thể sử dụng Accesss Point cho phép thiết lập chức năng tách biệt từng thiết bị ra khỏi mạng, sử dụng chế độ Guest Access nếu cần chia sẻ wifi với người lạ. Ngoài ra, người dùng được khuyến nghị không sử dụng các ứng dụng chia sẻ mật khẩu wifi, vì chúng sẽ tự động thu thập mật khẩu và chia sẻ cho cộng đồng. Hacker có thể lợi dụng để tạo ra bộ từ điển dò đoán.

Trong số 10 nghìn mạng wifi kể trên, hơn 50% chưa thể bị bẻ khóa do mật khẩu không nằm trong bộ từ điển của nhóm. Tuy nhiên, nếu một hacker thực sự muốn tìm mật khẩu mạng, họ có thể sử dụng phương thức bruteforce (dò đoán từng ký tự), cho phép lần ra mật khẩu ngay cả khi chúng chứa các ký tự đặc biệt, nhưng sẽ mất nhiều ngày. Từ thực tế này, ông Hiếu khuyến nghị người dùng sử dụng các mật khẩu dài, phức tạp và khó đoán.

Lưu Quý